增强型开放

通过自动加密和 PMF 保护开放网络

Wi-Fi 网络采用开放安全传输,明文传输数据,既不提供加密也不防护被动窃听者

增强型开放提供未认证的数据加密,保护数据免受嗅探

协议

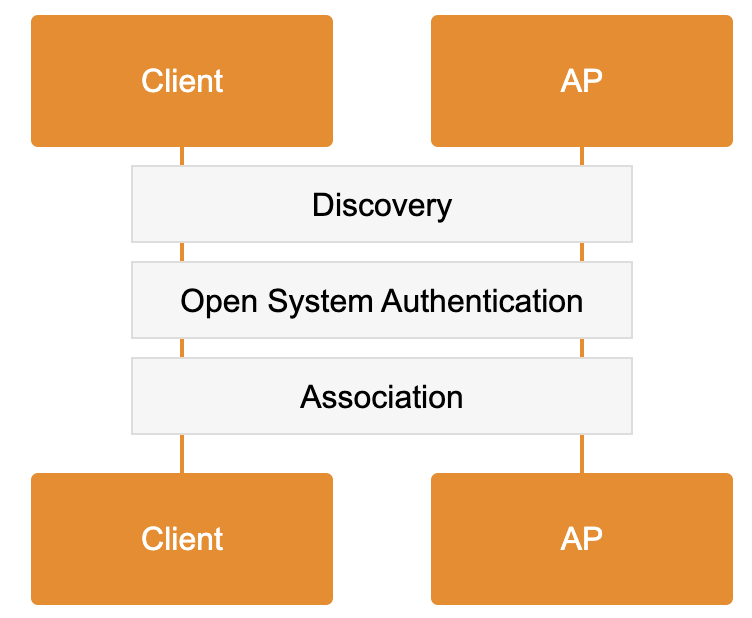

开放安全是最早的 IEEE 802.11 接入方式之一,用于将客户端连接到接入点。开放采用一种名为开放系统认证(OSA)的认证架构。OSA 不提供加密。当单独使用时,OSA 允许任何客户端访问 WLAN

增强型开放增加了无需凭据的自动加密,确保客户端与接入点之间的私密通信。加密由 RFC 8110 中定义的 Opportunistic Wireless Encryption(OWE)提供。使用 OWE 时,客户端和接入点执行未认证的 Diffie-Hellman 密钥交换,生成唯一的成对密钥(PMK)。生成的密钥在关联后通过 4 次握手用于生成流量加密密钥

其优势在于,Wi-Fi 网络比共享和公共的 PSK(WPA2-个人)更安全,因为 OWE 不易受到被动攻击,从而防止攻击者窃听、伪造和重放网络帧。增强型开放也更易于部署,因为无需配置任何内容,也没有密码

仅增强型开放模式

增强型开放在信标、探测响应或关联中广告或协商以下能力:

- 作为

00-0F-AC:18(OWE)的 AKM 套件选择器。 - 可以协商配对密码套件选择器,如

00-0F-AC:4(CCMP-128)、00-0F-AC:8(GCMP-128)、00-0F-AC:9(GCMP-256) 或00-0F-AC:1(CCMP-256)。 - 将组数据密码套件选择器定义为

00-0F-AC:4(CCMP-128)。 - 组管理密码套件选择器为

00-0F-AC:6(BIP-CMAC-128)。 - 受保护的管理帧是强制性的(MFPR=1 且 MFPC=1)。

增强型开放(OWE)RSNE示例

增强型开放过渡模式

增强型开放过渡模式(OWETM)提供了一种向后兼容的从未加密的开放Wi-Fi网络过渡的方法。OWETM 允许非OWE客户端(开放)和支持OWE的客户端连接到同一Wi-Fi网络。

这是通过创建并广播两个基本服务集(BSS),每个都具有不同的信标来实现的。两个BSS都通过OWE过渡模式供应商信息元素(Vendor IE)指向对方。

- BSS-1用于开放,面向非OWE客户端,包含指示BSS-2的IE。

- 用于“隐藏”OWE的BSS-2,SSID长度为零(隐藏),以及用于指示BSS-1的IE。

增强型开放(OWE)过渡模式 RSNE 示例

开放BSS的信标和探测响应帧包含一个OWE过渡模式 IE,用于封装OWE BSS的BSSID和SSID。

- 开放BSS及其相关客户端不享有保护管理帧或数据加密的优势。

来自OWE BSS的信标和探测响应帧包含一个OWE过渡模式 IE,用于封装开放BSS的BSSID和SSID。

- 来自OWE BSS的信标帧长度为零,并在RSNE中包含OWE认证与密钥管理(AKM)选择器(

00-0F-AC)的AKM:18。 - OWE BSS 需要 PMF(MFPR=1 且 MFPC=1)。

- OWE 客户端同时受益于加密和 PMF。

OWE 客户端通过主动或被动扫描发现 OWE AP。

MAC 认证

当使用增强型开放(Enhanced Open)并通过 MAC 认证方法授权连接设备时,请注意,如果 MAC 认证在认证尝试中返回 REJECT 消息,则客户端关联将被拒绝。这与开放网络的行为不同,后者中客户端设备会保持关联并在登录用户角色中被分配。增强型开放网络使用的 MAC 认证服务需要始终允许认证尝试,并返回适当的用户角色,以便会话得以继续,无论是强制使用强制门户的用户角色、允许完全访问网络的角色,还是其他配置。

最佳实践

增强型开放适用于诸如强制门户、咖啡店、咖啡馆、学校、企业、机场、体育场等公共场所的用例,任何需要加密但不需要身份验证和认证的场景。

最后修改时间:2024年3月28日(15e02ac)